Существует много различных приложений, показывающих, какое приложение "слушает" тот или иной порт в настоящее время. Вы можете воспользоваться приложениями SysInternals Process Explorer, Sysinternals TCPView, Nirsoft CurrPorts, все они весьма замечательны, но в нужный момент их может просто не оказаться под рукой. Их отсутствие можно восполнить встроенными средствами операционной системы.

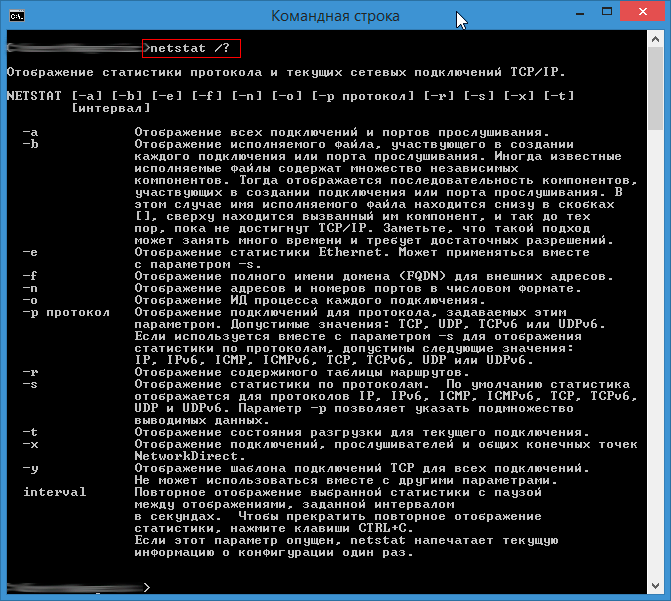

В состав Windows входит консольная утилита netstat. Запустив её с параметром /?, вы увидите, что предназначена она для отображения статистики и активных соединений протокола TCP/IP, а также полный перечень её опций:

Из этого перечня нас интересуют в первую очередь эти:

-a – отображать все соединения и используемые порты.

-o – отображать числовой идентификатор процесса, отвечающего за конкретное соединение (Process ID, или попросту PID).

Также хочу обратить ваше внимание на опцию -n, которая указывает утилите netstat отображать реальные айпи адреса и цифровые значения портов вместо из DNS-имен и общепринятых псевдонимов. В ряде случаев это может оказаться полезным.

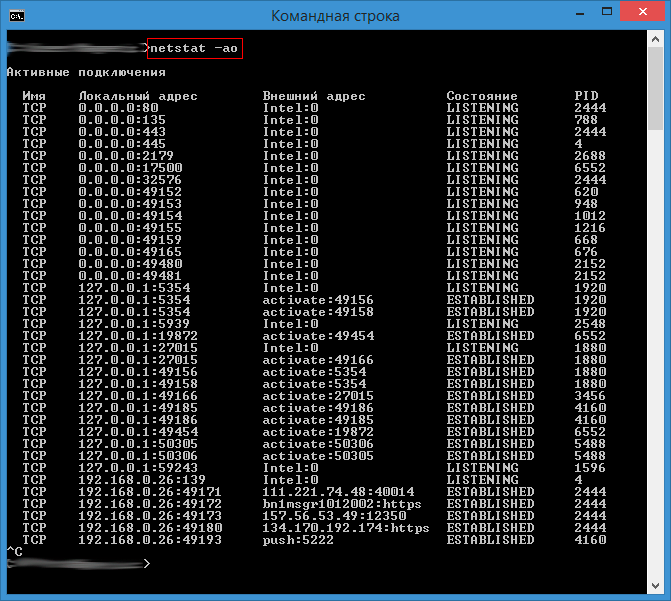

Запустите netstat командой netstat -ao

Теперь найдем, к какому процессу относится, ну например, вот это соединение: TCP 192.168.0.26:49172 bn1msgr1012002:https ESTABLISHED 2444

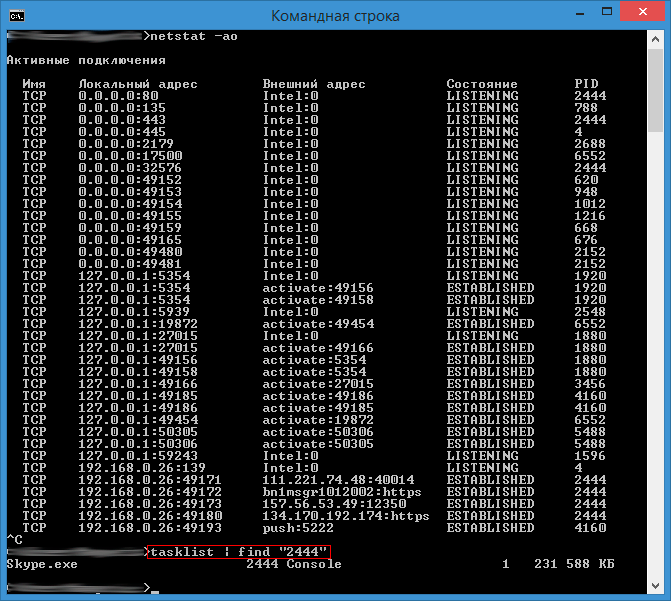

Оно принадлежит процессу с идентификатором 2444, и выполняется к удаленному узлу с именем bn1msgr1012002 на 443 порт. Не покидая командной строки, вы можете быстро выяснить, что такое процесс 2444. Вот так: tasklist | find "2444"

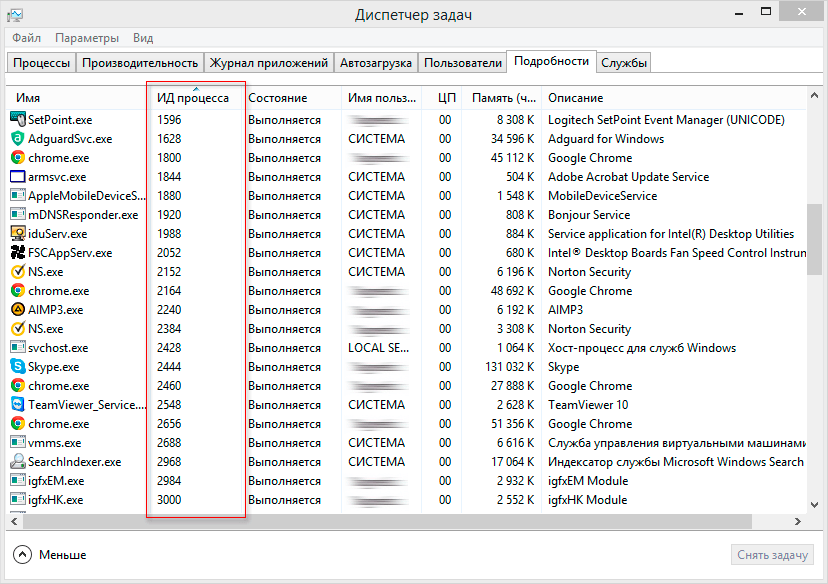

Итак, это мессенджер Skype, а соединение выполнено с сервером Скайпа. Если вам претит tasklist, вы можете воспользоваться системным "Диспетчером задач". Запустите его, нажав CTRL+SHIFT+ESC, перейдите на вкладку "Подробности". Нужный процесс можно найти по значению столбца "ИД процесса":

Оригинал статьи